Je hebt mogelijk al eens een phishingbericht op Signal ontvangen dat beweert van het team van Signal te komen en waarbij om je verificatiecode werd gevraagd. Ten eerste zijn deze berichten nep, dus reageer niet en deel geen informatie. Meld en blokkeer in plaats daarvan het contact dat dit bericht naar je heeft verzonden.

Berichten die je via Signal verstuurt zijn end-to-end versleuteld. Dit betekent dat de berichten alleen door jou en de ontvanger kunnen worden gelezen. Hoewel Signal een geavanceerd systeem heeft om spam te detecteren, kunnen de servers de inhoud van berichten niet controleren of blokkeren. Daardoor bestaat de kans dat je vroeg of laat zo’n phishingbericht ontvangt.

In dit artikel bekijken we hoe deze phishingaanvallen werken, wat je kunt doen om jezelf op Signal te beschermen en wat je moet doen als een aanvaller succesvol was en je account heeft overgenomen.

Inhoud

1. Hoe werken phishingpogingen op Signal?

2. Wat gebeurt er als een aanvaller je account overneemt?

3. Hoe kan je jezelf beschermen?

1. Hoe werken phishingpogingen op Signal?

Twee verschillende soorten phishing

Phishingaanvallen zijn een vorm van social engineering waarbij aanvallers proberen gevoelige informatie van hun slachtoffers te verkrijgen door zich voor te doen als iemand anders. Deze gevoelige informatie kan bestaan uit inloggegevens, wachtwoorden, bankgegevens of in het geval van Signal een registratiecode, een pincode of een herstelsleutel.

Het is belangrijk om te weten dat dergelijke phishingaanvallen de sterke versleuteling van Signal NIET doorbreken en geen gebruik maken van kwetsbaarheden in de code van Signal. In plaats daarvan proberen ze gebruikers te misleiden zodat zij onbedoeld belangrijke informatie prijsgeven.

Op Signal zijn er twee verschillende soorten phishingpogingen:

- Klassieke oplichtingspogingen waarbij aanvallers hun slachtoffers proberen te manipuleren om geld, creditcardgegevens of andere informatie te sturen die niet direct met Signal te maken heeft.

- Phishingpogingen die erop gericht zijn een Signal-account over te nemen door slachtoffers hun registratieverificatiecode en eventueel ook hun Signal-pincode of herstelsleutel te laten afgeven.

In dit artikel richten we ons op het tweede type phishingaanvallen, omdat deze specifiek op Signal zijn gericht en ook specifieke voorzorgsmaatregelen en tegenmaatregelen vereisen. Voor advies over bescherming tegen het eerste type algemene phishing- en oplichtingspogingen die je op alle netwerkapps en platforms tegenkomt, kun je algemene richtlijnen raadplegen over hoe je phishingfraude kunt herkennen en vermijden.

Hoe de registratie van een Signal-account werkt

Laten we nu eens nader bekijken hoe phishingaanvallen kunnen proberen je Signal-account over te nemen. Om dat te begrijpen, moeten we eerst kijken hoe de registratie van een nieuw Signal-account in het algemeen werkt.

In Signal registreer je een account met je telefoonnummer. Elk Signal-account is dus gekoppeld aan een bepaald telefoonnummer (let op dat, omdat alles in Signal end-to-end versleuteld is, de Signal-servers alleen zien dat een telefoonnummer is geregistreerd, maar geen berichtinhoud of met wie je communiceert kunnen zien).

Om te verifiëren dat jij daadwerkelijk eigenaar bent van en controle hebt over dit telefoonnummer, ontvang je een ‘verificatiecode’ wanneer je je registreert bij Signal. Deze verificatiecode wordt standaard via sms naar je gestuurd, maar je kunt er ook voor kiezen om een geautomatiseerd telefoongesprek te ontvangen waarin de code wordt voorgelezen.

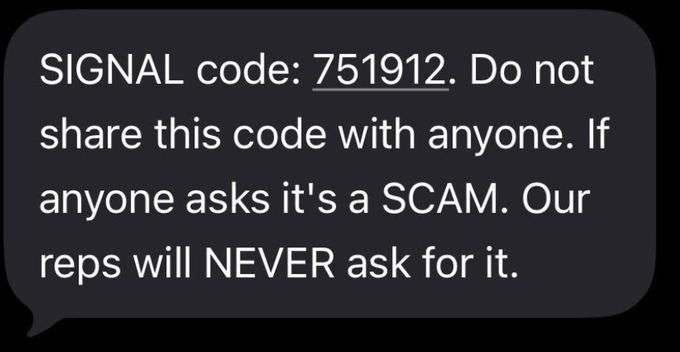

Zo ziet deze verificatiecode-sms van Signal eruit:

Pas nadat je de juiste verificatiecode hebt ingevoerd, kun je je nieuwe account bij Signal registreren, omdat het feit dat je de verificatiecode kent voor Signal bewijst dat jij daadwerkelijk eigenaar bent van het telefoonnummer dat je wilt registreren.

Tijdens het registratieproces wordt je ook gevraagd om een Signal PIN aan te maken. Deze pincode wordt gebruikt om je versleutelde profielgegevens (contacten, groepslidmaatschappen, instellingen) bij Signal op te slaan en maakt het mogelijk deze indien nodig te herstellen (daarover later meer). Je kunt zelf een Signal-pincode kiezen en dit kan een numerieke of alfanumerieke code zijn. Signal kent deze pincode niet en kan deze ook niet herstellen.

Hoe aanvallers proberen je Signal-account over te nemen

Nu we een goed begrip hebben van hoe het registratieproces bij Signal werkt, kunnen we nader bekijken hoe phishingaanvallen die proberen je account over te nemen in de praktijk werken:

Eerst neemt een aanvaller een telefoon, installeert de Signal-app en start het proces om een nieuw account te registreren. Maar in plaats van hun eigen nummer in te voeren, voert de aanvaller jouw telefoonnummer in om te registreren. Om de registratie te voltooien hebben ze echter de verificatiecode nodig. En deze verificatiecode wordt naar jouw nummer gestuurd. De aanvaller moet dus een manier vinden om de verificatiecode te achterhalen, en dit moet snel gebeuren zodat het niet verdacht lijkt qua timing.

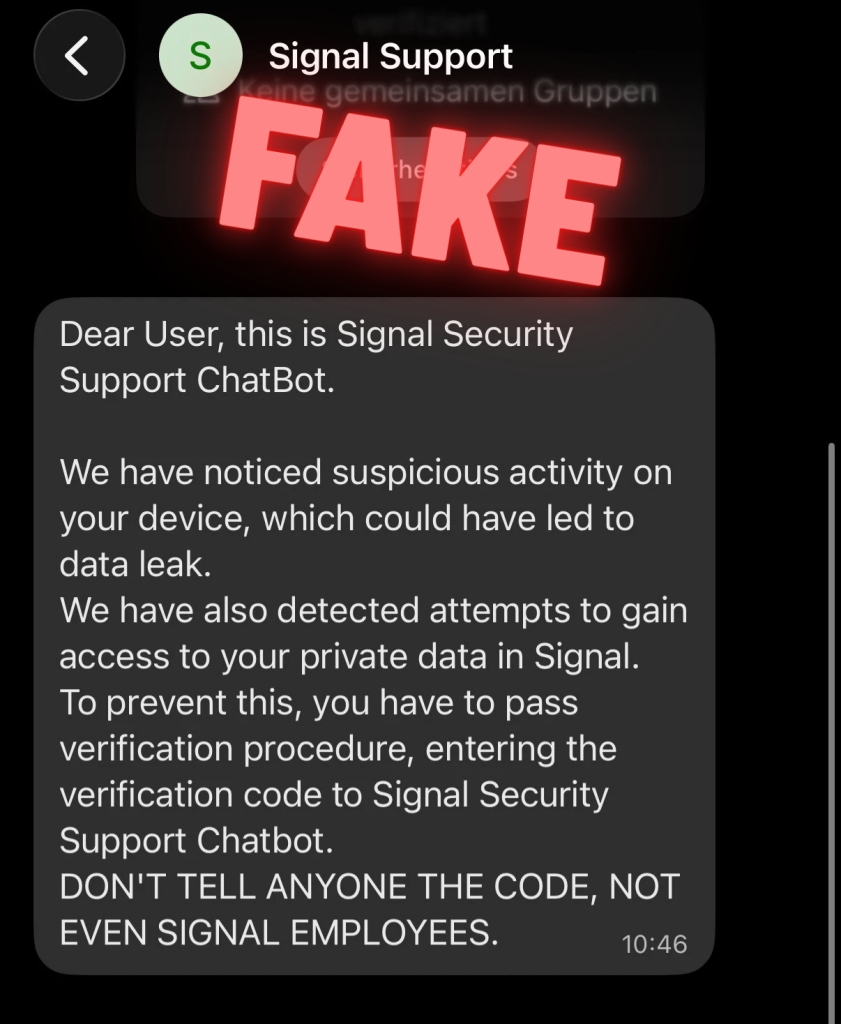

Daarom sturen ze een phishingbericht naar het slachtoffer. Deze berichten beweren vaak afkomstig te zijn van “Signal Support” of de “Signal Security Chatbot” en zien er vaak ongeveer zo uit (ze kunnen ook naar je moedertaal vertaald zijn):

Deze phishingberichten kunnen enigszins verschillen en er ook ongeveer zo uitzien (voorbeelden afkomstig van de waarschuwingswebsite van de FBI):

“Beste gebruiker,

Dit is Signal Security Support ChatBot.

We hebben verdachte activiteit op uw apparaat opgemerkt, wat kan hebben geleid tot een datalek. We hebben ook pogingen gedetecteerd om toegang te krijgen tot uw privégegevens op Signal. Om dit te voorkomen, moet u de verificatieprocedure doorlopen door de verificatiecode in te voeren bij de Signal Security Support ChatBot. VERTEL DE CODE AAN NIEMAND, ZELFS NIET AAN SIGNAL-MEDEWERKERS.”

“Signal Security Team

Recentelijk zijn pogingen om gebruikers van onze messenger te hacken met behulp van verbindingen van apparaten van derden met het account toegenomen.

In dit verband werkt Signal de Gebruiksvoorwaarden en het Privacybeleid bij en introduceert het verplichte tweestapsverificatie voor gebruikers.

Blijf veilig en bedankt voor het gebruiken van de meest

veilige messenger met end-to-end versleuteling.”

“Ons systeem heeft een recente inlogpoging op uw account gedetecteerd vanaf een onbekend apparaat of locatie. Als beveiligingsmaatregel hebben we deze poging geblokkeerd en een verificatiecode via sms naar uw geregistreerde telefoonnummer gestuurd.

Als u dit NIET was:

Om uw account te beveiligen en deze ongeautoriseerde toegang te blokkeren, beantwoordt u dit bericht met de verificatiecode die u zojuist hebt ontvangen.

Als u dit WEL was:

Dan kunt u dit bericht veilig negeren.

De inlogpoging wordt binnenkort automatisch goedgekeurd.

Bedankt dat u ons helpt uw account veilig te houden.”

“Beste gebruiker,

Dit is Signal Security Support Chatbot. Een ander Samsung Galaxy S10-apparaat is verbonden met uw account.

Locatie: Drohobych, oblast Lviv, Oekraïne – IP: 178.212.97.211

Als u dit niet was, stuur: /Cancel”

“Beste gebruiker,

We hebben verdachte activiteit op uw apparaat opgemerkt, wat kan hebben geleid tot een datalek. We hebben ook pogingen gedetecteerd om toegang te krijgen tot uw privégegevens in Signal. Om dit te voorkomen, vragen we u de verificatieprocedure te doorlopen, wat minder dan een minuut duurt. Laat ons weten zodra u klaar bent. Met vriendelijke groet,

Signal support”

Soms vragen de aanvallers je om je verificatiecode meteen te sturen, soms willen ze eerst een algemene reactie van je zodat de aanvaller kan controleren of je online en responsief bent voordat ze om je verificatiecode vragen.

Hoe deze aanvallen zich ook ontwikkelen, één ding blijft hetzelfde: zodra je de verificatiecode die je via SMS ontvangt naar de aanvaller stuurt, heeft de aanvaller alles wat hij nodig heeft. Hij kende je telefoonnummer al en had dit tijdens het registratieproces ingevoerd. Nu heeft hij ook de verificatiecode die bij dit telefoonnummer hoort. Signal gaat ervan uit dat de aanvaller daadwerkelijk eigenaar is van je telefoonnummer (omdat hij de verificatiecode heeft) en laat hem je telefoonnummer registreren.

Als het verloopt zoals dit, is de aanvaller succesvol geweest. Hij kan nu je Signal-account overnemen en andere mensen op Signal benaderen en doen alsof hij jou is. Maar er is ook goed nieuws:

1. De aanvaller heeft geen toegang tot je oude berichten en gesprekken. Hij heeft ook geen toegang tot je profielinformatie of contactenlijst (zie voor meer informatie de volgende sectie over de Signal-pincode). In plaats daarvan is er een volledig nieuw Signal-account aangemaakt dat aan jouw telefoonnummer is gekoppeld.

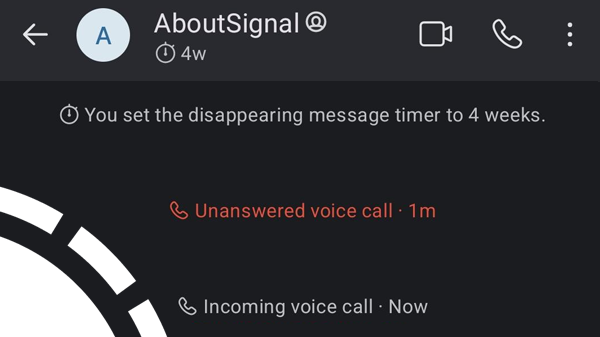

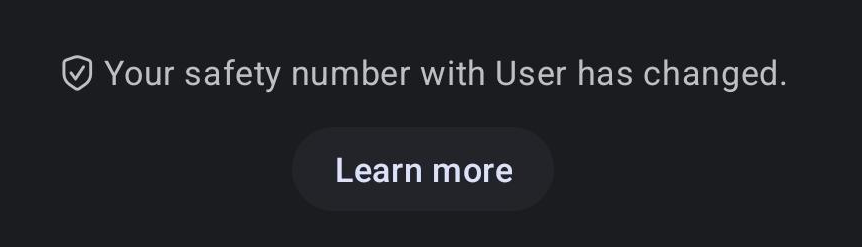

2. Omdat de aanvaller je account op een nieuw apparaat heeft geregistreerd, zal het zogenaamde ‘veiligheidsnummer‘ van je gesprekken veranderen. Dit veiligheidsnummer is gekoppeld aan een sleutel op je fysieke apparaat en wordt gebruikt om man-in-the-middle-aanvallen te detecteren. Dit betekent dat al je gesprekspartners een kleine melding in hun chats krijgen die aangeeft dat er iets is veranderd aan je account. Dit bericht wordt weergegeven in hun één-op-één-chats met jou en ook in groepen waarin jullie beiden lid zijn.

Idealiter merken zij deze verandering op en worden ze een beetje achterdochtig. Nog beter is het als ze via een ander kanaal (bijvoorbeeld via e-mail of een telefoongesprek) contact met je opnemen en bevestigen dat er een goede reden is voor deze wijziging van je veiligheidsnummer (bijvoorbeeld dat je je oude telefoon bent kwijtgeraakt en een nieuwe hebt).

Wat ze niet moeten doen, is simpelweg in je Signal-chat vragen of alles in orde is. Omdat je account nu door de aanvaller wordt beheerd, kan die gewoon antwoorden dat alles goed is en een plausibel excuus verzinnen. Om dat te voorkomen, kunnen je vrienden een vraag stellen waarvan ze zeker weten dat alleen jij het juiste antwoord weet (“waar hebben we elkaar voor het eerst ontmoet?” of “hoe heet mijn hond?”).

3. Op je telefoon word je onmiddellijk uitgelogd uit je Signal-account en zie je een duidelijke melding dat je niet langer bij Signal bent geregistreerd, met een tekst zoals:

“Dit apparaat is niet langer geregistreerd. Dit komt waarschijnlijk omdat je je telefoonnummer met Signal op een ander apparaat hebt geregistreerd.”

Je zult deze aanval dus snel opmerken en aangezien je nog steeds controle hebt over je telefoonnummer, kun je je nummer opnieuw bij Signal registreren, een nieuwe sms-verificatiecode ontvangen en je account snel terugnemen. Dat geldt tenzij de aanvaller heeft geprobeerd het telefoonnummer van je account te wijzigen, maar daar komen we zo op terug.

In de volgende sectie bekijken we nader wat er precies gebeurt wanneer een aanvaller erin is geslaagd je account over te nemen en hoe verschillende scenario’s en instellingen in Signal werken om het voor een aanvaller moeilijker te maken.

2. Wat gebeurt er als een aanvaller je account overneemt?

Het aanvalsscenario dat we in de vorige sectie hebben beschreven, was slechts het meest eenvoudige scenario en hield nog geen rekening met de rol van de Signal-pincode.

Zoals we in onze beschrijving van het registratieproces van Signal hebben vermeld, wordt je gevraagd een numerieke of alfanumerieke Signal-pincode in te stellen tijdens de registratie. Hoewel je ervoor kunt kiezen helemaal geen pincode in te stellen (door tijdens de registratie op het menu met de drie puntjes te klikken), is het een goed idee om wel een Signal-pincode te gebruiken en daarbij een sterke pincode te kiezen. Hiermee kan Signal je profielinformatie, je contactenlijst, groepslidmaatschappen, je instellingen en je blokkeerlijst versleuteld op de server opslaan en deze voor je herstellen wanneer je je account opnieuw registreert.

Dit betekent dat als je helemaal geen Signal-pincode hebt ingesteld, of als een aanvaller je Signal-pincode niet kent, hij nooit toegang zal krijgen tot je profielinformatie, groepslidmaatschappen of contactenlijst.

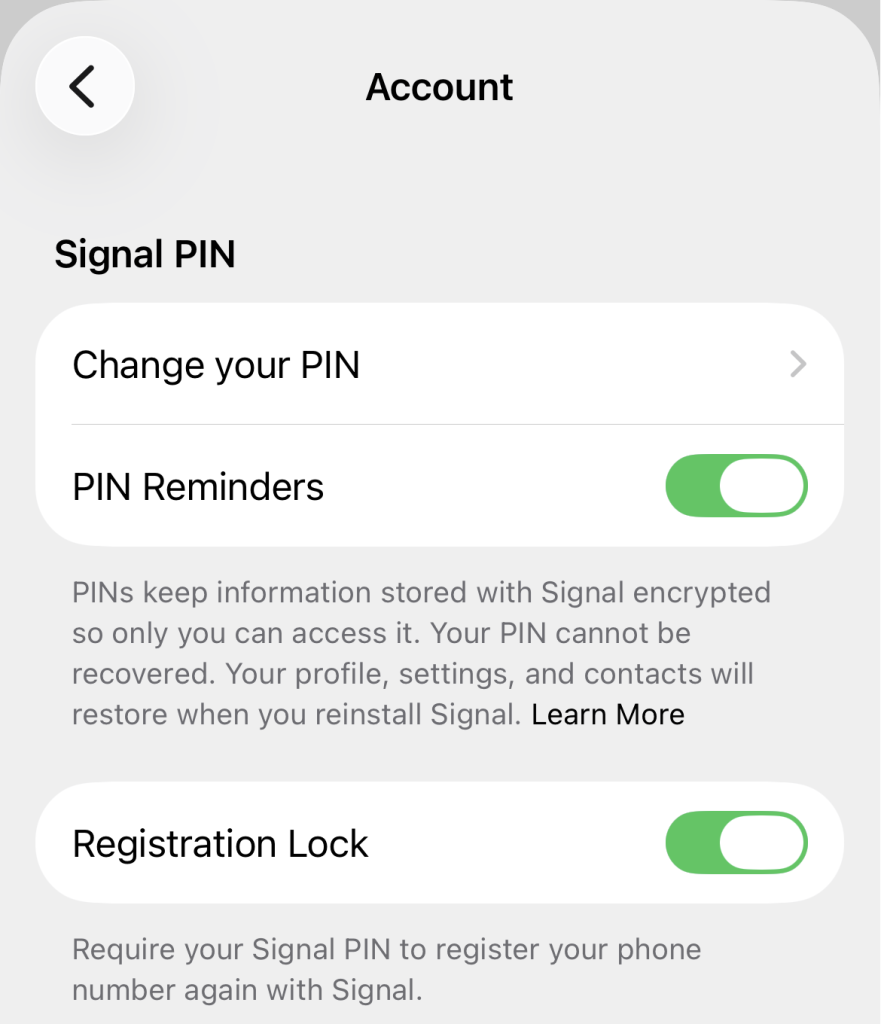

Door een Signal-pincode te kiezen, kun je ook een krachtige extra beveiligingslaag tegen phishingaanvallen activeren door een beveiligingsinstelling in Signal in te schakelen die ‘registratievergrendeling’ wordt genoemd. Je kunt de registratievergrendeling inschakelen in de instellingen van je Signal-app onder het onderdeel ‘acount’ (als de optie niet beschikbaar is, moet je eerst een pincode instellen).

Wanneer de instelling voor registratievergrendeling is ingeschakeld (let op: deze staat niet standaard aan), moet een aanvaller die een Signal-account met jouw telefoonnummer wil registreren twee dingen weten:

- de verificatiecode die via SMS naar jouw telefoonnummer wordt gestuurd

- en de Signal-pincode die bij dat account hoort

Als de aanvaller alleen de verificatiecode kent maar de Signal-pincode niet, kan hij het account niet overnemen. In plaats daarvan wordt het account op alle apparaten afgemeld en start er een inactiviteitstimer van 7 dagen. Binnen deze 7 dagen kan de eigenaar van het telefoonnummer het account opnieuw registreren door een nieuwe verificatiecode aan te vragen en de juiste Signal-pincode in te voeren. Omdat je nog steeds toegang hebt tot je telefoonnummer, zou dat eenvoudig moeten zijn. Als deze 7 dagen verstrijken zonder activiteit, kan iedereen met toegang tot het telefoonnummer (dus een nieuwe verificatiecode) een nieuw en leeg account registreren voor dat telefoonnummer, zelfs zonder de Signal-pincode te kennen.

Waarom verloopt de registratievergrendeling na 7 dagen?

Het feit dat de registratievergrendeling na 7 dagen verloopt, kan in eerste instantie verwarrend lijken. Laat dat dan geen kans voor een aanvaller om na 7 dagen alsnog het account over te nemen? Theoretisch wel, maar daar is een goede reden voor. Omdat telefoonnummers een beperkte resource zijn en door telecomproviders worden hergebruikt, kun je een telefoonnummer krijgen dat eerder door iemand anders is gebruikt. Stel dat die persoon Signal gebruikte, een Signal-pincode heeft ingesteld en de registratievergrendeling heeft ingeschakeld. Dan zou jij nooit een nieuw Signal-account kunnen registreren met het telefoonnummer dat je nu bezit.

De vervaltijd van 7 dagen vormt een redelijke middenweg tussen beide scenario’s. Enerzijds zijn 7 dagen ruim voldoende om je account opnieuw te registreren als een aanvaller je sms-verificatiecode heeft bemachtigd en probeert je account over te nemen. Anderzijds houdt het rekening met het feit dat de nieuwe persoon die een account probeert aan te maken met een eerder gebruikt telefoonnummer, daadwerkelijk de rechtmatige nieuwe eigenaar kan zijn en dus een nieuw account moet kunnen maken. In alle gevallen blijven de profielinformatie, groepslidmaatschappen en de contactenlijst beschermd door de Signal-pincode en worden deze alleen hersteld als de juiste pincode wordt ingevoerd.

Verschillende scenario’s

Met deze kennis kunnen we nu kijken naar de verschillende scenario’s van hoe aanvallen verlopen, afhankelijk van de beginsituatie en wat de aanvallers hebben weten te verkrijgen:

| Beginsituatie: Elk Signal-account |

| Aanvaller heeft: Niets (geen verificatiecode of pincode) |

Resultaat:

|

| Beginsituatie: Signal account met geen Signal PIN |

| Aanvaller heeft: Jouw verificatiecode |

Resultaat:

|

| Beginsituatie: Signal account met PIN, maar geen registratievergrendeling |

| Aanvaller heeft: Verificatiecode maar niet je PIN |

Resultaat:

|

| Beginsituatie: Signal account met PIN, maar geen registratievergrendeling |

| Aanvaller heeft: Verificatiecode én je pincode |

Resultaat:

|

| Beginsituatie: Signal-account met pincode en registratievergrendeling ingeschakeld |

| Aanvaller heeft: Verificatiecode maar niet je PIN |

Resultaat:

|

| Beginsituatie: Signal-account met pincode en registratievergrendeling ingeschakeld |

| Aanvaller heeft: Verificatiecode én je pincode |

Resultaat:

|

Laten we ook twee speciale scenario’s bekijken na een succesvolle aanval:

Scenario 1: Aanvaller heeft pincode en registratievergrendeling ingeschakeld nadat hij je account heeft overgenomen

Stel dat een aanvaller je Signal-account overneemt, de pincode wijzigt en daarna snel de registratievergrendeling inschakelt om te voorkomen dat jij je account terugkrijgt. Gelukkig werkt deze strategie niet zolang jij nog controle hebt over het telefoonnummer dat aan je account is gekoppeld.

Je kunt je nog steeds opnieuw registreren met je telefoonnummer en de verificatiecode die je ontvangt. Zelfs als de registratievergrendeling van de aanvaller actief is, wordt hij onmiddellijk uitgelogd. Daarna hebben zowel jij als de aanvaller 7 dagen geen toegang tot het account. Na deze 7 dagen verloopt de registratievergrendeling en kun jij (als eigenaar van het telefoonnummer) een nieuw account aanmaken (dit zorgt wel voor een wijziging van je veiligheidsnummer).

Met andere woorden: je moet 7 dagen wachten om je account opnieuw te kunnen overnemen, en als je geen lokale backup of Signal Secure Backups hebt gemaakt moet je met een nieuw account beginnen (omdat je de pincode van de aanvaller niet kent). Maar dat is een kleine prijs, en de aanvaller verliest direct toegang zodra jij je opnieuw registreert.

Scenario 2: Aanvaller heeft het telefoonnummer van het account gewijzigd na overname

Dit scenario is wat complexer en maakt gebruik van een andere Signal-functie: de mogelijkheid om het telefoonnummer dat aan een account is gekoppeld te wijzigen. Dit is natuurlijk handig voor legitieme situaties waarin je een nieuw telefoonnummer hebt maar je bestaande Signal-account wilt behouden.

Signal hanteert een korte wachttijd voor recent geregistreerde accounts voordat een telefoonnummer kan worden gewijzigd, wat helpt om accounts te beschermen. Een aanvaller kan nog steeds proberen misbruik te maken van deze functie door het telefoonnummer dat aan je account is gekoppeld te wijzigen nadat hij je account succesvol heeft overgenomen en voordat jij je opnieuw registreert. Hierdoor zou het onmogelijk voor je worden om opnieuw eigenaar van dat account te worden, omdat je niet beschikt over dat nieuwe telefoonnummer en daardoor niet kunt bewijzen dat het account van jou is. Maar omdat je apparaat onmiddellijk wordt afgemeld zodra een aanvaller je account overneemt en je in de app een duidelijke melding hierover ziet, zou je genoeg tijd moeten hebben om je account terug te krijgen.

Ten minste een deel van je contacten zal een waarschuwing zien in hun chats met jou dat het telefoonnummer van het account is gewijzigd. Net als bij de wijziging van het veiligheidsnummer kan deze melding hen hopelijk achterdochtig maken. Om privacyredenen wordt deze melding echter alleen getoond aan contacten die je telefoonnummer al kennen. Meer specifiek:

- Je contacten zullen een melding zien over de wijziging van je telefoonnummer als ze eerder met je hebben gechat EN je telefoonnummer in hun contactenlijst hebben staan OF als je in je Signal-instellingen hebt ingesteld dat iedereen je telefoonnummer kan zien.

- Je contacten zullen geen melding zien als ze je telefoonnummer niet hebben opgeslagen EN je instelling ‘wie kan mijn telefoonnummer zien’ op ‘niemand’ staat. Ook zien ze geen melding als ze je hebben geblokkeerd.

3. Hoe kan je jezelf beschermen?

Om jezelf en je Signal-account te beschermen tegen deze phishingpogingen, zijn dit de belangrijkste tips:

1. Ben voorzichtig

De belangrijkste tip is om voorzichtig te zijn met onverwachte berichten van groepen en contacten die je niet kent (of waarvan je niet zeker weet dat zij het echt zijn).

Hier zijn een paar waarschuwingssignalen voor zulke berichten die Signal laat zien op hun handige supportpagina over phishing en scams:

Waarschuwingssignalen:

- Onverwachte berichten of oproepen waarin om gevoelige informatie wordt gevraagd, zoals sms-codes, pincodes of wachtwoorden.

- Gevoel van urgentie: “Je account wordt geblokkeerd/verwijderd tenzij…”

- Verdachte links of verkeerd gespelde adressen.

Als je zo’n verdacht bericht ontvangt, kies dan direct ‘Rapporteren’ in het chatvenster in Signal en klik vervolgens op ‘Rapporteren en blokkeren’. Deel nooit je sms-verificatiecode, Signal-pincode of back-upherstelsleutel met iemand, zelfs niet als ze beweren van het Signal-team te zijn.

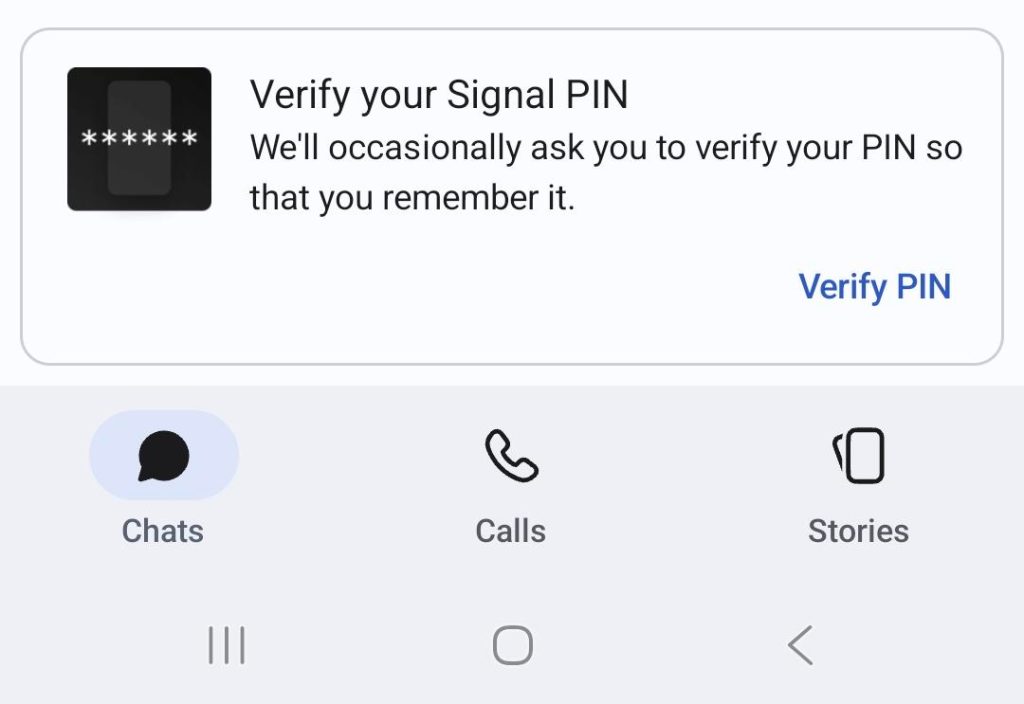

De Signal-app kan je soms vragen om je pincode of herstelsleutel te verifiëren zodat je deze niet vergeet, maar dat gebeurt altijd via een kleine pop-up onderin de app en NOOIT via een chat of oproep.

2. Schakel registratievergrendeling in

Zoals inmiddels duidelijk zou moeten zijn, is het inschakelen van registratievergrendeling waarschijnlijk de belangrijkste instelling om je te verdedigen tegen phishingaanvallen. Je kunt de registratievergrendeling inschakelen in de instellingen van je Signal-app onder het onderdeel ‘Account’.

Met de registratievergrendeling ingeschakeld heeft een aanvaller die een Signal-account met jouw telefoonnummer wil registreren niet alleen de sms-verificatiecode nodig, maar ook je Signal-pincode. Dus nogmaals: deel deze nooit met iemand.

3. Informeer je contacten

Zorg ervoor dat je contacten alert zijn wanneer het veiligheidsnummer of het telefoonnummer verandert in Signal-chats. Vraag hen om via een ander vertrouwd kanaal (zoals je persoonlijke e-mailadres of via een telefoongesprek) te controleren of er een goede reden is voor deze wijzigingen.

Of als ze via Signal willen controleren, laat ze verifiëren door te vragen naar een persoonlijk detail of een gedeelde herinnering die alleen jij kunt weten, om zeker te zijn dat geen aanvaller je account heeft overgenomen. Bijvoorbeeld: “Ik zag dat je veiligheidsnummer is gewijzigd. Om zeker te weten dat jij het bent: hoe heet mijn favoriete Italiaanse restaurant?”

4. Wees voorzichtig met QR-codes en uitnodigingslinks

Naast deze phishingaanvallen die proberen je account over te nemen door je verificatiecode en Signal-pincode te verkrijgen, zijn er ook andere social engineering-aanvallen die proberen toegang te krijgen tot je Signal-account door je te misleiden om nieuwe apparaten te koppelen of via valse groepsuitnodigingslinks. Lees voor meer details deze blogpost en onthoud als algemene regel dat je ook voorzichtig moet zijn met QR-codes en uitnodigingslinks.

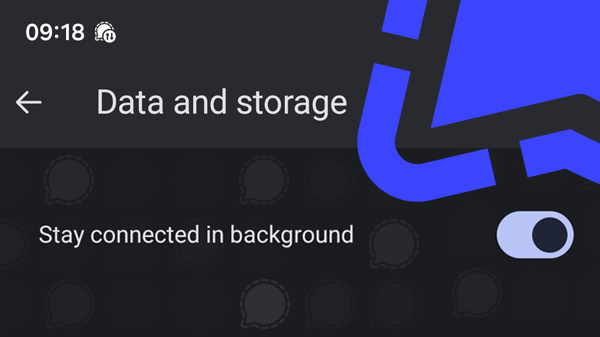

Let op dat het koppelen van kwaadaardige apparaten aan je Signal-account bijzonder gevaarlijk is, omdat een aanvaller daarmee mogelijk toegang krijgt tot je chatgeschiedenis. Signal heeft daarom het proces voor het koppelen van apparaten verbeterd om het moeilijker te maken voor aanvallers om gebruikers te misleiden, maar je moet alsnog alert blijven.

5. Deel nooit je back-upherstelsleutel

Als je Signal Secure Backups gebruikt, zorg er dan voor dat je de 64-tekens herstelsleutel nooit met iemand deelt. Als een aanvaller toegang heeft tot je sms-verificatiecode en je back-upherstelsleutel, kan hij toegang krijgen tot je account en al je eerdere berichten en (een deel van) je media (afhankelijk van of je het gratis of betaalde back-upplan gebruikt).

Om ervoor te zorgen dat je toegang behoudt tot je herstelsleutel, zal de Signal-app je soms in een pop-upvenster in de app om deze sleutel vragen, maar NOOIT via een chat.

Samenvatting

Net als elk berichtenplatform heeft ook Signal te maken met spam en phishingberichten. Om veilig te blijven op Signal, wees voorzichtig met ongevraagde berichten en contactverzoeken, deel nooit je verificatiecode, pincode of back-upherstelsleutel met iemand en zorg ervoor dat je de registratievergrendeling inschakelt in de instellingen van Signal.

Blijf ook op de hoogte van het laatste Signal-nieuws, tips en updates door onze RSS feed of ons te volgen op Bluesky of Mastodon.